信息安全

挖矿协议

漏洞演示

以Spring Boot Actuator 未授权访问为入口

TMI木马安全事件分析报告

圣迪乐官网安全事件报告

本文档使用「觅思文档专业版」发布

-

+

首页

圣迪乐官网安全事件报告

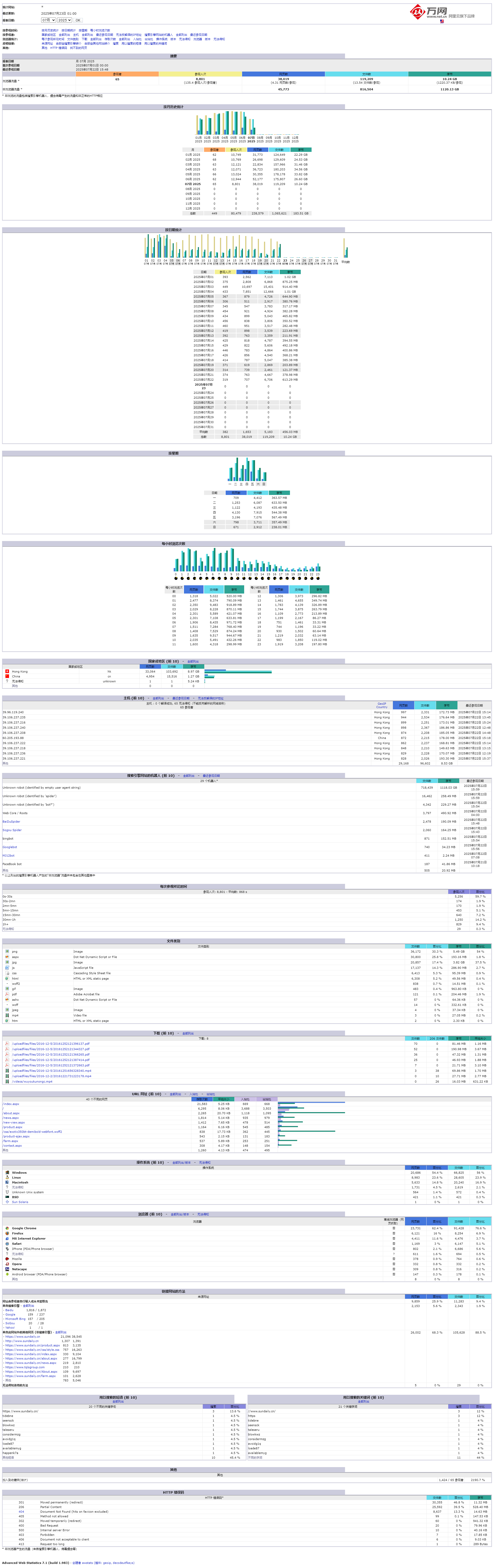

## 关于 ****www.sundaily.cn**** 遭受网络攻击事件的详细报告 **报告日期:**2025年08月22日 **报告人/部门:**叶浩 / 基础架构部 ### 一、 摘要 本报告旨在详细说明 www.sundaily.cn 于 2025年07月23日 13:40 发现的恶意网络攻击事件。攻击导致网站流量迅速耗尽1TB,进而导致网站响应卡顿,主要来源是非浏览器流量(包括搜索引擎机器人、蠕虫病毒产生的流量以及非正常的HTTP响应)。事件发生后,技术团队立即启动应急响应流程,通过隔离、排查、修复及恢复等一系列措施,已于 2025年07月25日 09:45 恢复正常。本次事件主要原因为 CORS 漏洞导致允许任意源来共享服务器资源,暴露出我们在 第三方组件漏洞管理 方面存在的不足。后续将采取一系列加固措施以防止类似事件再次发生。 ### 二、 事件时间线 | **时间** | **事件描述** | | --- | --- | | ****2025\-07\-23 13:40**** | ****首次发现问题****:登录网站发现卡顿,延迟较高。 | | ****2025\-07\-23 13:50**** | ****初步确认****:远程登录服务器发现单月流量使用1TB,已达上限。 | | ****2025\-07\-23 13:55**** | ****启动应急响应****:立即向技术负责人汇报,并启动安全事件应急预案。 | | ****2025\-07\-23 14:30**** | ****初步处置****:使用深信服工具检测攻击源,在WAF防火墙处拦截异常访问IP。 | | ****2025\-07\-23 15:05**** | ****问题排查与定位****:技术团队登录服务器,分析日志、进程和网络连接,确定为CORS漏洞。 | | ****2025\-07\-25 08:39**** | ****实施解决方案****:针对 CORS(跨源资源共享)原始验证失败整改建议进行整改。 | | ****2025\-07\-25 09:00**** | ****服务验证****:恶意流量被成功清洗,服务器资源利用率恢复正常。 | | ****2025\-07\-25 09:05**** | ****服务恢复****:网站恢复访问,并持续监控。 | | ****2025\-07\-25 09:45**** | ****恢复确认****:确认所有服务运行正常,用户体验恢复。 | ### 三、 事件详情 **1\. 事件类型:**漏洞利用 **2\. 影响范围:** * **服务影响:**网站访问卡顿,持续约1小时。 * **用户影响:**所有尝试访问网站的用户均受到影响。 * **业务影响:**流量使用达到流量包上限,超出流量额外计费。 * **数据安全:**经排查,本次攻击未造成用户数据泄露或数据库被篡改。 **3\. 现象描述:** * 网站页面打开较为缓慢,加载时间较长。 * 服务器监控显示流量使用达1TB。 * 网络带宽被限速。 * WAF日志中出现大量来自不同IP的、高频的、单一的请求。 ### 四、 问题排查与分析 **1\. 排查过程:** * **资源检查:**网络带宽限流,其他无异常 * **网络检查:**网络带宽限流,发现批量访问https://www.sundaily.cn/Uploadfiles/Picture/2021\-11\-15/202111151831384003\.png * **日志分析:**江苏大量ip在访问url以下https://www.sundaily.cn/Uploadfiles/Picture/2021\-11\-15/202111151831384003\.png * **流量分析:**大量访问文件导致网站流量使用过大 **2\. 根本原因分析:** * **直接原因:**文件访问未封装,可以直接访问到网站内部文件 * **深层原因:**系统存在组件漏洞 + **防御措施不足:**防火墙不能配置访问次数 + **第三方组件配置不严谨:**CORS漏洞是当前服务器对跨源资源的配置不当,导致允许任意源来共享服务器资源,从而导致用户数据泄露、客户端缓存中毒或服务端缓存中毒 ### 五、 解决方案与恢复过程 **1\. 立即措施(应急响应):** * **流量隔离:**立即在WAF中将攻击服务器的IP拦截,避免持续影响整个网站。 * **启用备用方案:**切换至预先准备的“网站维护”页面,告知用户实际情况。 * **联系服务商:**立即联系深信服网络安全提供商,请求协助进行流量清洗和溯源。 **2\. 根本解决措施:** * **资源清理:**针对被高频访问的资源文件进行清理。 * **规则配置:**根据攻击特征,对CORS(跨源资源共享)原始验证失败漏洞严格限制 Origin 值,设置为白名单,只允许白名单内的域名可访问。 **3\. 验证与恢复:** * 在WAF控制台观察到安全规则生效,恶意攻击流量被成功拦截。 * 源服务器资源使用率(流量、带宽)恢复正常水平。 * 通过内部测试和少量真实用户验证,确认网站功能完全正常。 ### 六、 经验教训与预防改进措施 | **措施类别** | **具体行动** | **负责人** | **完成时间** | | --- | --- | --- | --- | | **技术加固** | 2\. **优化Web服务器配置**,设置连接数限制、请求频率限制等。 | 叶浩 | 已完成 | | | 3\. **加固WAF防火墙**,防护SQL注入、XSS等应用层攻击。 | 胡文龙 | 已完成 | | **监控与告警** | 1\. **调整监控告警阈值**,设置更敏感的触发条件,实现分钟级告警。 | 叶浩 | 已完成 | | | 2\. **增加带宽使用率告警**,并设置多通道通知(短信、电话)。 | 叶浩 | 已完成 | | **流程制度** | 1\. **完善《安全事件应急响应预案》**,明确不同攻击类型的处理流程和责任人。 | 胡文龙 | 已完成 | | | 2\. **定期进行安全演练**,每年度至少进行一次模拟攻击和应急响应演练。 | 胡文龙 | 长期 | ### 七、 结论 本次攻击事件是一次针对在线服务可用性的严重挑战。技术团队响应迅速,处理得当,在最短时间内恢复了服务,并将损失降到了最低。事件也暴露出我们在基础设施抗攻击能力上的短板。通过本次事件的总结与反思,我们将全面加强系统的基础安全防护和监控预警能力,构建更具韧性的服务体系。 **附件:** 1. 网站流量统计截图 2. 服务器监控图表(CPU、内存、带宽、流量) 3. 深信服漏洞扫描报告 4. 网站被频繁访问的资源文件 **图1** **图2** **** **附件3** **图4** | **撰写人:** 叶浩 | **审批人:** 周子超 | | --- | --- |

叶浩

2025年9月1日 10:13

转发文档

收藏文档

上一篇

下一篇

手机扫码

复制链接

手机扫一扫转发分享

复制链接

Markdown文件

Word文件

PDF文档

PDF文档(打印)

分享

链接

类型

密码

更新密码

有效期